KI-gestützte Emulation von Cloud-Gegnern

Mitigant validiert, was Angreifer tatsächlich ausnutzen können, indem Sicherheitswarnungen und Erkenntnisse automatisch und kontinuierlich in bewährte Angriffsszenarien und umsetzbare Abhilfemaßnahmen umgewandelt werden.

Nehmen Sie an der Cloud-Sicherheitsrevolution teil

Die Realität der Cloud-Sicherheit

Warum eine kontinuierliche Validierung für Ihre Verteidigung von entscheidender Bedeutung istthousands of issues. But which ones can attackers actually exploit ?

45%

von MITRE ATT&CK-Techniken werden in Tools zur Bedrohungserkennung implementiert

40%

der implementierten Techniken funktionieren nicht richtig

3x

Jährlich werden neue Cloud-Funktionen eingeführt — was zu Erkennungslücken führt

Überlassen Sie Ihre Sicherheit nicht dem Zufall. Kontinuierlich validierenValidate what's exploitable, continuously.

The Mitigant Platform

Cloud Attack Emulation designed to safely test your defenses continuously, comprehensively, and at cloud speed.

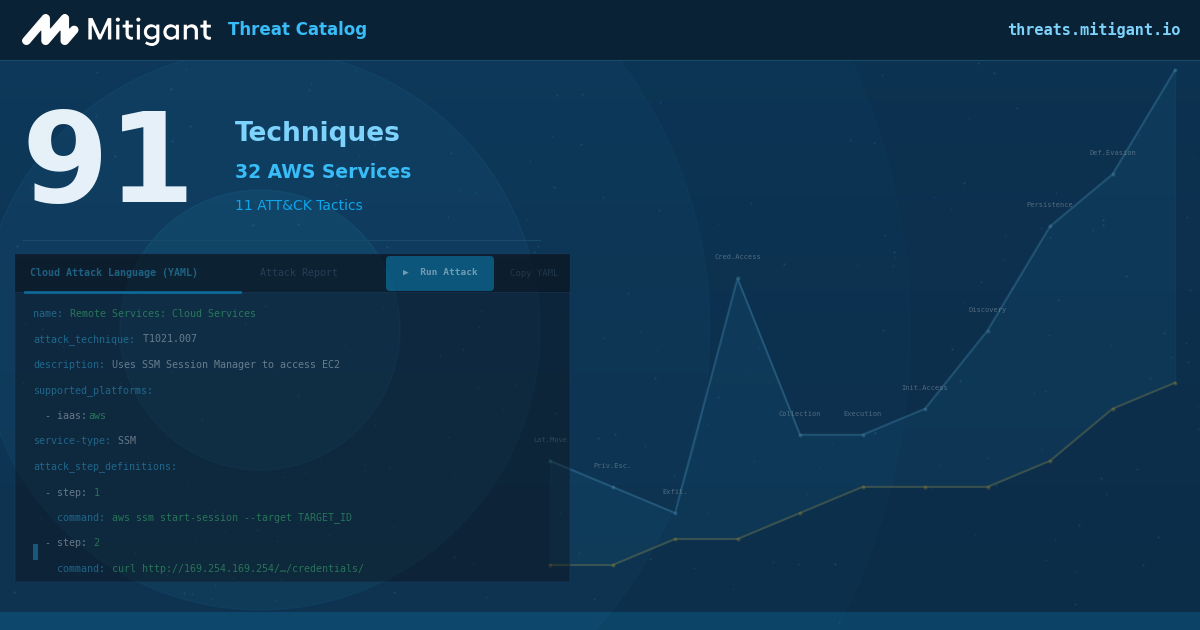

Real-World Attack Scenarios, On-Demand

Run cloud penetration testing and red/purple team exercises any time. Emulate real adversary tactics mapped to MITRE ATT&CK and MITRE ATLAS.

Leverage 250+ plug-and-play attacks across AWS, Azure, and Kubernetes. Build custom attacks with our Attack Builder using the Cloud Attack Language.

Leverage 250+ plug-and-play attacks across AWS, Azure, and Kubernetes. Build custom attacks with our Attack Builder using the Cloud Attack Language.

Learn More

Safely Validate Cloud Defenses

Safe, controlled attack emulation with built-in guardrails. Bring Your Own Role (BYOR) for precise permission control. Isolated attacks with automatic cleanup ensure no residual impact.

Validate the effectiveness of cloud detection mecahnisms. Leverage the Mitigant Attack API for agile attack orchestration. Be empowered for continuous security validation that keeps attackers out.

Validate the effectiveness of cloud detection mecahnisms. Leverage the Mitigant Attack API for agile attack orchestration. Be empowered for continuous security validation that keeps attackers out.

Learn More

AI-Powered Intelligence in Seconds

Be empowered with AI-Powered security posture analysis and precise reporting.

Understand what happened, what's exploitable, and what to fix with prioritized remediation.

Get instant actionable insights on remediation steps and hardening efforts.

Understand what happened, what's exploitable, and what to fix with prioritized remediation.

Get instant actionable insights on remediation steps and hardening efforts.

Learn More

Continuous Compliance Monitoring

Continuously monitor Cloud and Kubernetes environments for misconfigurations and compliance violations across CIS Benchmarks, NIS2, DORA, NIST, PCI-DSS, SOC 2, and more.

Keep track of cloud and Kubernetes resources with continuous asset inventory and drift management. Leverage vulnerability intelligence from EPSS and CISA KEV for effective prioritization.

Keep track of cloud and Kubernetes resources with continuous asset inventory and drift management. Leverage vulnerability intelligence from EPSS and CISA KEV for effective prioritization.

Learn More

Real-World Attack Scenarios, On-Demand

No more waiting for quarterly engagements. Run cloud penetration testing and red/purple team exercises any time, continuously. Emulate real adversary tactics mapped to MITRE ATT&CK and MITRE ATLAS, informed by Cyber Threat Intelligence.

Test AI workloads with sophisticated AI Red Teaming capabilities. Leverage 200+ plug-and-play attacks across AWS, Azure, and Kubernetes, or build custom attacks with our Attack Builder.

Test AI workloads with sophisticated AI Red Teaming capabilities. Leverage 200+ plug-and-play attacks across AWS, Azure, and Kubernetes, or build custom attacks with our Attack Builder.

Learn More

Safely Validate Cloud Defenses

Safe, controlled attack emulation with built-in guardrails. Bring Your Own Role (BYOR) for precise permission control. Isolated attacks with automatic cleanup ensure no residual impact.

Validate whether your SIEM, CDR, and cloud detection mecahnisms catch real attacks. Leverage the Mitigant Attack API and Attack-as-Code for agile attack orchestration and Detection-as-Code. Be empowered for continuous security validation that keeps attackers out.

Validate whether your SIEM, CDR, and cloud detection mecahnisms catch real attacks. Leverage the Mitigant Attack API and Attack-as-Code for agile attack orchestration and Detection-as-Code. Be empowered for continuous security validation that keeps attackers out.

Learn More

AI-Powered Intelligence in Seconds

AI analyzes your cloud posture, identifies attacks targeting your actual weaknesses, and instantly transforms the results into executive intelligence.

Understand what happened, what's exploitable, and what to fix with prioritized remediation, MITRE ATT&CK/ATLAS techniques used, and Sigma detection rules required for remediation. Instantly get easily actionable insights into multi-step and multi-cloud attacks and operate with agility.

Understand what happened, what's exploitable, and what to fix with prioritized remediation, MITRE ATT&CK/ATLAS techniques used, and Sigma detection rules required for remediation. Instantly get easily actionable insights into multi-step and multi-cloud attacks and operate with agility.

Learn More

Continuous Compliance Monitoring

Continuously monitor Cloud and Kubernetes environments for misconfigurations and compliance violations across CIS Benchmarks, NIS2, DORA, NIST, PCI-DSS, SOC 2, and more.

Keep track of cloud and Kubernetes resources with continuous asset inventory and drift management. Leverage vulnerability intelligence from EPSS and CISA KEV for effective prioritization.

Keep track of cloud and Kubernetes resources with continuous asset inventory and drift management. Leverage vulnerability intelligence from EPSS and CISA KEV for effective prioritization.

Learn More

Die Mitigant-Plattform

Cloud-Angriffsemulation, mit der Sie Ihre Abwehrmaßnahmen kontinuierlich, umfassend und mit Cloud-Geschwindigkeit testen können.

KI Red Teaming

Speziell für das Testen von KI-Workloads in der Cloud entwickelt.

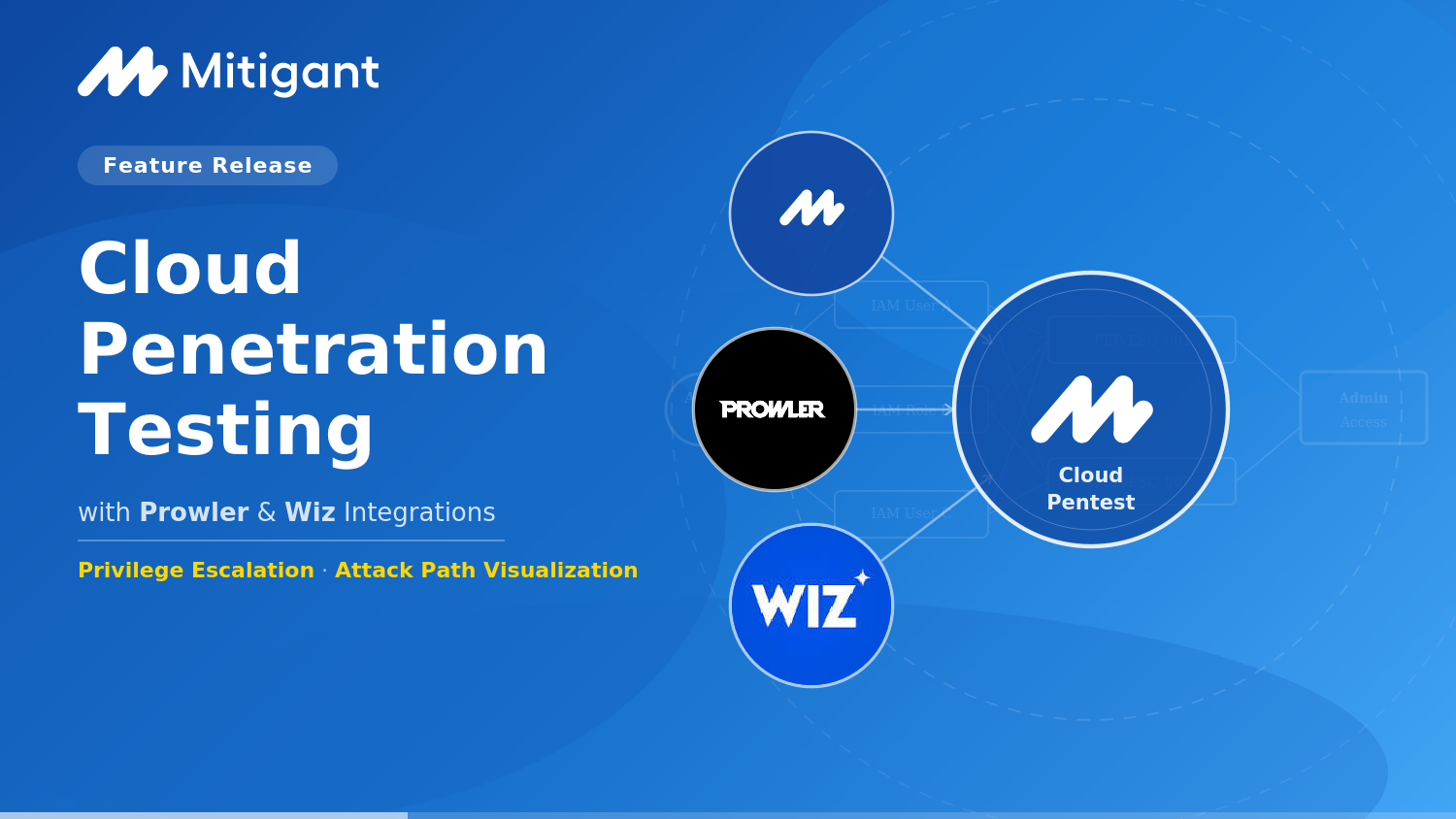

Cloud-Penetrationstests

Optimierte Cloud-Penetrationstests, Sie müssen nicht monatelang warten!

Überprüfung der Erkennung

Beweisen Sie, dass Ihre Verteidigung tatsächlich wie gewünscht funktioniert.

SOC-Teamoptimierung

Geben Sie Ihrem SOC-Team seine Zeit zurück, damit es sich auf die wichtigeren Dinge konzentrieren kann.

Kontinuierliche Einhaltung

Bleiben Sie jederzeit prüfungsbereit; kein Zeitpunkt mehr.

Einsatzbereitschaft für Vorfälle

Übung macht den Meister; stellen Sie sicher, dass Ihre Incident-Response-Prozesse effektiv funktionieren.

Übernehmen Sie die Kontrolle über Ihre Cloud-Sicherheitslage

Übernehmen Sie in wenigen Minuten die Kontrolle über Ihre Cloud-Sicherheit. Keine Kreditkarte erforderlich.